脅威への対処法

技術的脅威

技術的脅威には、情報システムやコンピュータに対する様々な攻撃手法が含まれます。

この中でも、特に一般的な技術的脅威はコンピュータウイルスです。

コンピュータウイルスは、コンピュータのプログラムやデータに悪影響を与える悪意のあるソフトウェアです。ウイルスは、他のファイルやプログラムに感染し、コンピュータの機能を低下させたり、データを破壊したり、セキュリティを侵害したりすることがあります。

コンピュータウイルスは様々な感染経路を通じて拡散します。感染経路には、以下のようなものがあります。

- 電子メールの添付ファイル: 不審なメールの添付ファイルを開くことで、コンピュータがウイルスに感染することがあります。

- ダウンロードしたファイルやソフトウェア: インターネットからダウンロードしたファイルやソフトウェアにウイルスが含まれている場合があります。

- 外部ストレージデバイス: USBメモリや外付けハードディスクなどの外部ストレージデバイスを接続することで、ウイルスに感染することがあります。

これらの感染経路を理解することで、ユーザーは適切な対策を講じて技術的脅威から自分のコンピュータを守ることができます。

例えば、アンチウイルスソフトウェアを導入し、定期的にシステム全体をスキャンすることや、不審なメールやダウンロードを開かないように注意することなどが挙げられます。

マルウェア

マルウェア(Malware)は、悪意を持って作成されたソフトウェアの総称で、コンピュータやネットワークに損害を与えたり、セキュリティ上の脅威を引き起こすことを目的としています。

マルウェアにはさまざまなタイプがあります。主な例として以下が挙げられます。

| 種類 | 特徴 |

|---|---|

| ウイルス | コンピュータに感染し、自己複製するプログラムです。ウイルスがシステムに侵入すると、データを破壊したり、システムのパフォーマンスを低下させたり、他のマルウェアをダウンロードしたり、さらに他のコンピュータに感染を広げたりする可能性があります。 |

| トロイの木馬 | トロイの木馬は、有用または無害なプログラムとして偽装されたマルウェアです。ユーザーがトロイの木馬をダウンロードまたはインストールすると、攻撃者はシステムをコントロールしたり、機密情報を盗んだり、その他のマルウェアをダウンロードしたりする能力を得ます。 |

| ワーム | ワームは自己複製する能力を持つマルウェアで、ネットワークを介して他のコンピュータに感染を広げることができます。ワームは自己複製するだけでなく、システムリソースを消費するため、ネットワークのパフォーマンスを低下させたり、システムをクラッシュさせたりする可能性があります。 |

| スパイウェア | スパイウェアは、ユーザーの活動を密かに監視し、個人情報を収集するマルウェアです。パスワード、クレジットカード情報、ウェブブラウジングの履歴などの貴重な情報を盗んで攻撃者に送信します。スパイウェアは通常、ダウンロードしたソフトウェアの中に潜んでいたり、危険なウェブサイトを訪れた結果としてコンピュータに侵入します。 |

| ランサムウェア | ランサムウェアは、ユーザーのコンピュータ上のデータを不正に暗号化し、解読のための「身代金」を要求するマルウェアの一種です。ユーザーが支払いを拒否した場合、データは恒久的に利用不能になる可能性があります。 |

| マクロウイルス | マクロウイルスは、特にMicrosoft Officeのようなアプリケーションのマクロ(自動化スクリプト)を悪用して感染を広げるウイルスです。これらのウイルスは、ドキュメントやスプレッドシートを開くと自動的に実行され、他のドキュメントにも感染を広げます。 |

| キーロガー | キーロガーは、コンピュータ上のキーストローク(タイピング)を監視し、記録するマルウェアです。これにより、ユーザーがタイプした情報、例えばパスワード、クレジットカード番号、個人情報などが攻撃者に盗まれるリスクがあります。キーロガーは、通常、他のマルウェアやフィッシング詐欺によりユーザーのコンピュータに潜入します。 |

| ボット | ボットは多数のコンピュータに感染し、遠隔操作によって攻撃者からの不正な指令を受けると、特定サイトへの攻撃(DoS攻撃/DDos攻撃)やスパムメールの発信などを一斉に行う不正プログラムです。 |

| RAT (Remote Access Tool) | RATはコンピュータを遠隔から制御するためのツールです。このツールは通常リモートデスクトップのような合法的な用途で使われますが、サイバー攻撃者によってマルウェアとして悪用されることもあります。不正にインストールされたRATにより、攻撃者は被害者のコンピュータを制御し、個人情報の窃取や、そのコンピュータをボットネットの一部として利用することができます。一般的に知られているのが「トロイの木馬」型のものであるため、「RAT」を “Reomte Access Trojan” の略とする場合もあります。 |

| ルートキット | ルートキットは、システムやソフトウェアの核心部分(ルート)に侵入し、その動作を悪用するソフトウェアの一種です。ルートキットは攻撃者によってコンピュータの制御を奪い、その存在を隠蔽したり、アンチウイルスソフトウェアを回避したりすることが可能になります。それはシステムを深く侵食するため、一度インストールされると削除が難しいことが多いです。 |

| ドライブバイダウンロード | ユーザーが感染したウェブサイトを訪れるだけで、知らないうちにマルウェアがユーザーのコンピュータに自動的にダウンロード・インストールされる手法を指します。これは、ウェブサイトのセキュリティ上の欠陥を突いて行われます。ユーザーは特定のダウンロードを許可したわけではないのに、危険なソフトウェアがコンピュータに潜入します。 |

| MITB攻撃 (Man-In-The-Browser) | MITB攻撃は、被害者のブラウザに悪意のあるコードまたはプラグインを仕込むことにより、ブラウザのセッション中に情報を窃取または操作する攻撃方法です。例えば、インターネットバンキングを利用している際に、MITB攻撃を受けると、攻撃者はユーザの口座へのアクセスを得たり、送金操作を行うことができます。その一方で、ユーザは通常通りの操作しか行っていないと思い込んでいます。 |

| バックドア | バックドアは、コンピュータのセキュリティシステムを回避して不正アクセスを可能にするソフトウェアやハードウェアのメカニズムです。これは攻撃者がリモートからコントロールできるようにするため、または将来のアクセスのために設置されることがあります。 バックドアは直訳すると「裏口」や「勝手口」を意味します。 |

マルウェアは、電子メールの添付ファイル、ダウンロードしたファイルやソフトウェア、外部ストレージデバイスなど、様々な方法で感染します。

マルウェアから自分のコンピュータを守るためには、アンチウイルスソフトウェアの導入、定期的なシステムスキャン、不審なメールやダウンロードの開封を避けるなどの対策が重要です。

ランサムウェアは、侵入者がコンピュータ上のファイルを勝手に暗号化し、解除のために身代金を要求するマルウェアです。

被害を防ぐためには前述の一般的な対策のほか、「定期的なバックアップ」が有効です。

ランサムウェアに感染してしまった場合でも、バックアップがあればデータを復元することができます。定期的にバックアップを作成し、外部のオフラインストレージに保管することが重要です。

ウイルス対策ソフト

ウイルス対策ソフトは、コンピュータやネットワークを不正なアクセスや攻撃から保護するためのソフトウェアです。

その中でも、主に2つの方法で不正なプログラムやコードの検知を行います。

1つ目は、「ウイルス定義ファイル」による検知です。ウイルス定義ファイルとは、特定のウイルスやマルウェアの特徴を記述したファイルで、定期的に更新されます。ウイルス対策ソフトは、この定義ファイルを基にして、不正なプログラムやコードを検知し、駆除します。

2つ目は、「ふるまい検知」という方法です。ふるまい検知とは、不正なプログラムやコードが実行された際の動作を検知して、ウイルス対策ソフトが自動的に不正なアクションを防止するものです。ふるまい検知は、未知のウイルスやマルウェアにも対応できるため、ウイルス定義ファイルだけで対応できない脅威に対しても有効です。

ウイルス対策ソフトは、ウイルス定義ファイルとふるまい検知の両方を備えることで、より高い精度で不正なプログラムやコードを検知・駆除し、コンピュータやネットワークを保護します。

ゼロデイ攻撃

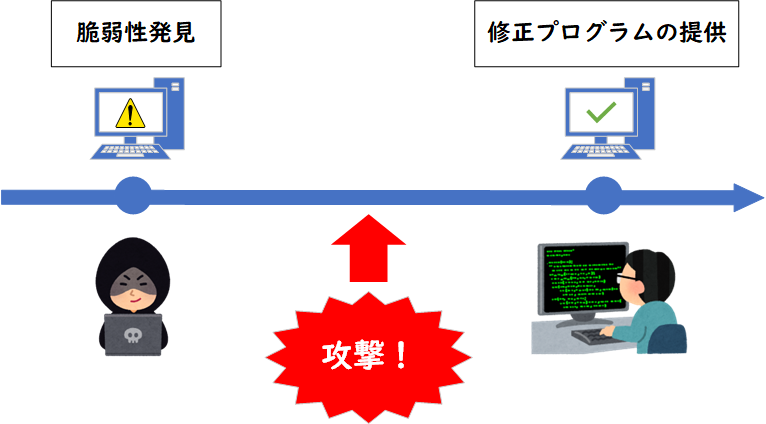

ゼロデイ攻撃とは、未知の脆弱性(セキュリティ上の弱点)を悪用した攻撃のことです。

この脆弱性に対しては、開発者やセキュリティ専門家がまだ認識すらしていないことから、修正パッチが存在しない状態にあります。そのため、ゼロデイ攻撃は非常に危険であり、対策が難しいとされています。

ゼロデイ攻撃は、攻撃者が脆弱性を発見した瞬間から、ベンダによって修正プログラムが提供されるまでの期間に実行されることが一般的です。

対策としては、ソフトウェアやシステムの定期的なアップデート、セキュリティパッチの適用、ふるまい検知型のセキュリティソフトの導入などが有効です。また、従業員教育やリスク管理の強化も重要な要素となります。

ウイルス感染の予防と対処法

PCのセキュリティ対策

PCのセキュリティ対策には以下のような方法があります。

- ウイルス対策ソフトの導入と定期的な更新

- オペレーティングシステム(OS)やアプリケーションの定期的なアップデートとパッチ適用

- マルウェアに感染した可能性が考えられる事象が発生した場合は、他の機器に感染が広がらないように、また遠隔から攻撃が実行されないようにネットワークからPCを切り離す

- 不審なメールや添付ファイルの開封を避ける

- 強固なパスワードの設定と定期的な変更

- マルウェアやフィッシング詐欺への注意喚起と教育

- バックアップを定期的に実施する

- マクロの自動実行の設定を有効にしない

- Wi-Fiのセキュリティ設定の強化

- 個人情報や機密情報を暗号化する

- 外部から持ち込んだUSBは使用しない

- ファイアウォールの使用

- 不要なアプリケーションやプラグインの削除

スマートフォンのセキュリティ対策

スマートフォンのセキュリティ対策には以下のような方法があります。

- スマートフォンのOSやアプリのアップデートを定期的に行う

- 公式アプリストアからのみアプリをダウンロードする

- 不要なアプリや設定を無効化・削除する

- 強固なパスワードやPINの設定と定期的な変更

- バイオメトリクス(指紋認証や顔認証)を利用する

- Wi-FiやBluetoothのセキュリティ設定を強化する

- フィッシング詐欺や不審なメール・リンクに注意する

- 不明な電話番号やメッセージのリンクをクリックする前に慎重に確認する

- 個人情報や機密情報を暗号化・保護する

- データのバックアップを定期的に実施する

- スマートフォンの紛失・盗難対策(リモートロックやデータ消去機能の活用)

- セキュリティ意識を高めるための教育や情報収集

- ウイルス対策アプリの導入と定期的な更新

- フリーWi-Fiの利用を避ける

関連用語

ファイルレスマルウェアは、従来のマルウェアとは異なり、コンピュータのハードディスクやファイルシステムに直接ファイルを保存しないタイプのマルウェアです。

代わりに、既存の正規プロセスやアプリケーション、メモリ内で動作し、悪意ある活動を行います。

この特徴により、ファイルレスマルウェアは従来のウイルス対策ソフトによる検出を回避しやすくなっており、そのためセキュリティ対策が難しいとされています。

ファイルレスマルウェアへの対策としては、アプリケーションの脆弱性を常に最新の状態に保つことや、リアルタイムでのふるまい検知機能を持つセキュリティソフトの導入が有効です。

オートラン(AutoRun)とは、CDやUSBなどの取り外し可能なメディアがコンピュータに挿入されたときに、自動的にプログラムを実行するWindowsの機能のことです。これは本来、ソフトウェアの自動インストールやメディアコンテンツの自動再生を容易にするために設計されました。

しかし、この機能はマルウェア(悪意のあるソフトウェア)にとっても利用される弱点となり得ます。悪意のある人が、オートラン機能を利用して自動的に実行されるマルウェアを含むメディアを作成することができます。ユーザーがそのメディアをコンピュータに挿入すると、オートランによってマルウェアが自動的に実行され、コンピュータが感染するリスクがあります。

このようなリスクに対処するため、ユーザーはオートラン機能を無効にすることが推奨されます。また、未知のメディアをコンピュータに挿入する前に、信頼できるアンチウイルスソフトウェアでスキャンすることも重要です。オートラン機能による便利さはありますが、セキュリティを確保するためには慎重な対応が求められます。